IT-Strategien

und IT-Outsourcing-Entscheidungen

vor dem Hintergrund dynamischer

IT-Entwicklung

- exemplarisch dargestellt am Beispiel

der

FAG Kugelfischer Georg Schäfer

AG

|

|

|

|

vorgelegt am Betriebswirtschaftlichen Institut der Universität Stuttgart,

Abteilung VII,

Lehrstuhl für Allgemeine Betriebswirtschaftslehre und Wirtschaftsinformatik

von:

Igor Klemenc

Ludwigstr. 70

70176 Stuttgart

Tel.: 01 77 / 73 91 00 2

![]()

1.1 Ziel und Aufbau der Arbeit

1.2 Einordnung der Themenstellung

2.1.1 Strategisches Informationsmanagement

2.2 Geschichtliche Entwicklung der IT

2.3 Historische Entwicklung des IT-Outsourcing

2.4 IT-Strategien im Wandel der Zeit

2.4.1 DV-Durchdringung im Unternehmen

2.4.3 Strategien im E-Business

3.1 Vorstellung der FAG Kugelfischer Georg

Schäfer AG

3.2 Ausprägungsformen von IT-Outsourcing

3.2.1 Variationen von IT-Outsourcing

3.2.2 Application Service Providing

3.3 Kriterien zur Bewertung der Outsourcingformen

4. Erfolgsfaktoren im IT-Outsourcing

4.1 Gründe für das Outsourcing von IT-Leistungen

4.1.1 Finanzielle Gesichtspunkte

4.1.3 Leistungsbezogene Argumente

4.2 Gründe gegen das Outsourcing von IT-

Leistungen

4.2.1 Finanzielle Gesichtspunkte

4.2.3 Leistungsbezogene Aspekte

4.3 Theoretische Erklärungsansätze für

IT-Outsourcing-Entscheidungen

4.3.1 Transaktionskostentheorie

4.3.3 Zusammenhang der beiden Theorien

4.4 Besondere Anlässe für eine IT-Auslagerung

4.5 Kernkompetenzidentifikation

5. IT-spezifische Gesichtspunkte bei der FAG

5.1 Ursprüngliche IT-Strategien bei der FAG

5.2.3 Vertraglich eingeschränkte Entscheidungsspielräume

5.3 Kriterienidentifikation und Bewertung

5.3.1 Ausgangspunkt des IT-Outsourcing bei FAG

5.3.3 Aussichten im IT-Outsourcing

5.4 Einsatz quantitativer und qualitativer

Bewertungsverfahren

5.5 Umsetzungsstrategie eines

IT-Insourcing-Projekts

6. Zusammenfassung und Ausblick

![]()

Abbildungsverzeichnis

Abbildung 1: Strategische Situationsanalyse

Abbildung 2: Leistungspotential der Informationsfunktion

Abbildung 3: Entwicklung in der IV

Abbildung 4: Umwelteinflüsse auf das Informationsmanagement

Abbildung 5: Bedeutung von IV-Systemen für die

Unternehmensstrategie

Abbildung 6: Drei strategische Optionen

Abbildung 7: Elemente einer dynamischen Strategie

Abbildung 8: Strategische Pfade in die Zukunft

Abbildung 10: Ausprägungsformen von Outsourcing

Abbildung 11: Stufen der Fremdvergabe

Abbildung 12: Variationen von IT-Outsourcing

Abbildung 13: Umwandlung fixer in variable Kosten

Abbildung 14: Kostenentwicklung der Leistungserstellung für

verschiedene Szenarien

Abbildung 15: Faktorspezifität Humankapital

Abbildung 16: Transaktionskostentheorie und Resource-based

Theory

Abbildung 17: Strategisches Outsourcing

Abbildung 18: Leistungsscheindiagramm

Abbildung

20: One-to-one Marketing

Abbildung 21: FAG IT-Strategie Partner

Abbildung 22: IT-Projekt-Portfolio

Abbildung 23: Zukünftige Erfolgsfaktoren im IT-Outsourcing

![]()

Tabellenverzeichnis

Tabelle 1: IT-Probleme und IT-Bewertung

Tabelle 2: Vergleich von IT-Eigenbetrieb, Outsourcing und ASP

Tabelle 3: Checkliste Benutzerservice

Tabelle 4: Merkmale qualitativer Entscheidungsunterstützung

![]()

1. Einleitung

1.1 Ziel und Aufbau der Arbeit

Aufgrund des anhaltenden Erfolgs- und Kostendrucks sowie der Globalisierung der vergangenen Jahre ist festzustellen, daß der Markt in vielen Branchen einer enormen Dynamik unterworfen ist. Zudem spielt die steigende Durchdringung der Informationstechnologie (IT) als auch die sich wandelnden Kundenanforderungen eine zunehmende Rolle im Hinblick auf festzulegende IT-Strategien. IT umfaßt die Kombination von Computern und Telekommunikation sowie die sich dadurch eröffnenden technischen Möglichkeiten, die zu einer merklichen Veränderung der unternehmensinternen Organisation geführt haben. Die Ausschöpfung des Potentials, daß die IT heute schon bietet, entscheidet maßgeblich über Erfolg und Mißerfolg von strategischen Maßnahmen.

Die vorliegende Arbeit soll aufgrund der wachsenden IT-Durchdringung in Unternehmen aufzeigen, welche Gesichtspunkte bei IT-Outsourcing-Entscheidungen berücksichtigt werden müssen und wie geänderten Anforderungen entgegengesteuert werden kann. Zunächst wird aufgezeigt, welchen Stellenwert die heutige Informationstechnologie (IT) für ein produzierendes Unternehmen einnimmt und inwiefern sich die Tendenz eines produzierenden Unternehmens, hin zu einer „One Face to the Customer“-Strategie entwickeln kann. Es werden strategische Entscheidungsspielräume dargestellt. Darüber hinaus wird aufgezeigt, aus welchen Beweggründen Outsourcing-Entscheidungen gefällt und welche Risiken dabei in Kauf genommen werden.

Anhand einer Analyse am Beispiel der FAG Kugelfischer Georg Schäfer AG (FAG) sollen Aspekte eines „Full Range Outsourcing“ identifiziert und bewertet werden. Die ermittelten Erkenntnisse werden unter Berücksichtigung unternehmensspezifischer Gegebenheiten, in Bezug auf strategische Überlegungen zu Ausgliederungs- als auch Wiedereingliederungsmöglichkeiten nach langjährigem IT- Outsourcing dargestellt.

Ziel dieser Arbeit ist es, den wachsenden IT-Einfluß vor dem Hintergrund bereits realisierter Outsourcing-Maßnahmen darzustellen und daraus resultierende Probleme aufzuzeigen. Interviews und deren Auswertungen sollen zeigen, welche Auswirkungen die sich wandelnde IT-Durchdringung innerhalb eines Unternehmens hat und welche Konsequenzen dies für gegenwärtige als auch zukünftige IT-Strategien haben kann. Abschließend sollen hierzu Handlungsspielräume und deren Umsetzungsschwierigkeiten aufgezeigt werden.

1.2 Einordnung der Themenstellung

Das operative Tagesgeschäft in den

Unternehmen hängt vom pünktlichen, exakten und kostengünstigen Bereitstellen und

Verarbeiten von Informationen ab. Informationen sind die Basis aller

Unternehmenshandlungen und gelten als wichtiger Produktionsfaktor, da

Ø Informationen Entscheidungsgrundlagen in

allen Unternehmensbereichen liefern,

Ø die Verarbeitung und Aufbereitung von

Informationen Grundlage der Kommunikation und Zusammenarbeit innerhalb einer

Unternehmung ist,

Ø die Informationsverarbeitung (Sammlung,

Transformation, Speicherung und Übertragung) als Kosten der Produktion von

Information betrachtet wird und getrennt geplant und verrechnet werden muß,

Ø Informationen ein besonderes

Qualitätsmanagement erfordern um deren Genauigkeit, Vollständigkeit,

Verfügbarkeit, Schutzwürdigkeit und Aktualität zu gewährleisten,

Ø fast alle Geschäftsprozesse heute durch

Informationsbeziehungen miteinander verbunden sind und deshalb eine integrierte

Informationsversorgung benötigen.[1]

Die Dynamik des globalen Wettbewerbs sowie

das Nebeneinander von Konkurrenz und Kooperation auf den Märkten, stellen

bekannte und bewährte Wertschöpfungsketten immer wieder in Frage. Machtspiele

wie Megafusionen, die Bildung virtueller Netzwerke und unterschiedliche

Sourcing-Strategien sind in diesem Zusammenhang besonders hervorzuhebende

strategische Vorgehensweisen. Zudem ebnet die Kombination von Produkten und

Dienstleistungen neue Wege zur Stiftung von Kundennutzen. Gerade für

produzierende Unternehmen ergeben sich in der sogenannten „New Economy“[2] neue Chancen zur Erweiterung ihrer

Geschäftstätigkeiten. Die in den letzten Jahren ständig fortschreitende Entwicklung

in den IT-Bereichen ist als das Aushängeschild dieser Entwicklung zu sehen.

Bestehende Strategien müssen ständig überprüft werden. Sie müssen flexibel

sein, um auf unvorhersehbare Veränderungen reagieren zu können und dynamische

Eigenschaften aufweisen, um selbst Branchen beeinflussen zu können.

IT-Technologie gilt als wesentlicher Treiber dieser wirtschaftlichen

Entwicklung. Vor diesem Hintergrund stellt sich natürlich die Frage, inwiefern

überhaupt noch Spielräume für zukünftige Entscheidungen bestehen, wenn der

komplette IT-Bereich schon seit Jahren ausgelagert wird. Wie wichtig kann dies

für ein produzierendes Unternehmen sein und inwiefern lassen sich durch immer

häufigeren Einsatz von IT-Standardmodulen überhaupt noch Wettbewerbsvorteile

erzielen. E-Business als hervorzuhebendes Element dieser Entwicklung,

erschließt neue Wachstumspotentiale. Unternehmen sehen sich daher heute

häufiger mit der Herausforderung eines strategischen Wandels konfrontiert. Aus

diesen Überlegungen heraus und der Tatsache, daß sich vor allem

Industrieunternehmen kaum noch in der Lage sehen, DV-technische Leistungen

kostengünstig und effektiv genug umzusetzen, stehen schon seit einiger Zeit

Auslagerungsüberlegungen vieler Unternehmen im Vordergrund.

Sobald man sich bspw. Marktstudien von IDC

(1998-1999) vor Augen hält, wird deutlich, daß das Outsourcing-Potential in

Deutschland noch nicht ausgeschöpft ist. Zudem konnte festgestellt werden, daß

das Gesamtvolumen des Outsourcing der IV in Deutschland in Relation zur USA momentan

noch wesentlich geringer ausfällt. Aus den Vergleichswerten konnte ermittelt

werden, daß die Zuwachsraten im IT-Outsourcing bis zum Jahre 2003 in

Deutschland mit 11,3% pro Jahr und in den USA mit 13,1% pro Jahr innerhalb

dieser Studie eingeschätzt werden.[3] Daraus ergibt sich die Tatsache, daß in

den USA offensichtlich öfters der Griff nach einem Outsourcing-Partner gewagt

wird als derzeit in der Bundesrepublik.

2. Strategische Hintergründe

In diesem Kapitel sollen strategische Aspekte, sowohl des gesamten Unternehmens, als auch Strategien des IT-Bereichs berücksichtigt werden. Da strategische Vorgaben der Unternehmung im Vordergrund stehen und den IT-Strategien übergeordnet sind, müssen diese mitberücksichtigt werden. Sie geben sozusagen die Spielräume von IT-Strategien vor.[4] Einer Unternehmensstrategie gehen vielfältige strategische Situationsanalysen voraus, die auch in die Auswahl einer geeigneten IT-Strategie einzubeziehen ist. Aus der Abb.1 (Strategische Situationsanalyse) im Anhang kann der Zusammenhang der einzelnen Verfahren zur Situationsanalyse entnommen werden. Aus diesen Informationen läßt sich eine IV-Strategie generieren. Aus der Umweltanalyse lassen sich Informationen über die Bedeutung und Auswirkung von IT-Leistungen entnehmen. Die eigene IT-Position läßt sich aus der Unternehmensanalyse ableiten. Die strategische Rolle der IT im Wettbewerb geht aus der Wettbewerbsanalyse hervor. Aus diesen Ansätzen lassen sich sowohl nutzbare IT-Potentiale als auch strategische Erfolgsfaktoren ermitteln, die durch entsprechende Ideengenerierung, in einer IT-Strategie zusammengeführt werden.[5]

2.1 Begriffsbestimmungen

Beginnend mit einer Definition, im Zusammenhang stehender Begriffe, sollen anschließend geschichtliche Entwicklungen und strategische Alternativen im IT-Bereich dargestellt werden.

2.1.1 Strategisches Informationsmanagement

Unter Informationsmanagement sind Aufgaben und Aktivitäten zu verstehen, die sich mit Information und Kommunikation befassen. Da es sich hierbei um Querschnittsfunktionen des Unternehmens handelt und die Informationsverarbeitung somit ein integraler Bestandteil der Führung sein muß, wird dem Informationsmanagement eine besondere Bedeutung zugeordnet.

„Informationsmanagement bezieht sich mithin auf den effektiven und effizienten Umgang (Beschaffung, Produktion und Einsatz) mit der Ressource Information im Rahmen des betrieblichen Leistungshandelns.“[6] Aufgaben des Informationsmanagements lassen sich in strategische, taktische und operative Aufgaben gliedern.[7] Dabei lassen sich die einzelnen Aufgabengebiete durch den zeitlichen Bezug unterscheiden. Während strategische Aufgaben langfristigen Charakter haben, beschäftigen sich taktische und operative Bereiche des Informationsmanagements mit mittel- und kurzfristigen Zeiträumen.[8]

Zu den Aufgabenbereichen des strategischen Informationsmanagements zählt das Festlegen der strategischen Rolle der Informationsfunktion, die Entwicklung einer IT-Strategie und die Gestaltung einer IT-Infrastruktur.[9] Der strategische Charakter ist dadurch gekennzeichnet, daß der wettbewerbsorientierte Einsatz und die strategische Planung von Informationssystemen im Vordergrund stehen.[10] Grundsatzentscheidungen über die geeignetste, organisatorische und räumliche Verteilung aller IV-Ressourcen stehen im Mittelpunkt strategischer Planungen. Daraus entstehende, erforderliche Anpassungen der Aufbauorganisation der IT-Abteilung sowie deren organisatorische Einordnung in die Organisationsstruktur des Unternehmens, sind dem strategischen Informationsmanagement zuzuordnen. Dabei geht es hauptsächlich um die Festlegung der Verantwortlichkeiten.[11]

Da das strategische Informationsmanagement nicht für jede Unternehmung die gleiche Bedeutung hat, ist es zweckmäßig, die Rolle der Informationsfunktion festzustellen.[12] Divergierende Informationsbedarfe in verschiedenen Branchen und unterschiedliche Absichten sowie strategische Zielsetzungen einer Unternehmung, sind Gründe dafür. Durch die Bewertung der gegenwärtigen und zukünftigen Leistungspotentiale der Informationsfunktion, läßt sich die Bedeutung der Informationsfunktion für das Unternehmen besser darstellen. Wird in diesem Zusammenhang sowohl dem gegenwärtigen als auch dem zukünftigen Leistungspotential nur geringe Relevanz beigemessen, so hat die Informationsfunktion unterstützende Wirkung. Sie wird benötigt um die operative Effizienz sicherzustellen. Wird das zukünftige Potential als gering und das gegenwärtige als groß eingestuft, so konzentriert sich das Informationsmanagement überwiegend auf administrative und operative Aufgaben sowie auf die Weiterentwicklung bestehender Informationssysteme. In der Abb. 2 (Leistungspotential der Informationsfunktion) wird dieser Typ als „Fabrik“ bezeichnet. Liegen die Einschätzungen umgekehrt vor, sprich groß/gering, so handelt es sich um den Typ „Durchbruch“. Strategische Aufgaben nehmen dabei einen höheren Stellenwert ein. Zum Typ „Waffe“ zählt die Informationsfunktion dann, wenn durch sie heute schon ein hohes Leistungspotential vorliegt und dieses Potential im Hinblick auf den zukünftigen Wettbewerbserfolg als noch bedeutsamer eingeschätzt wird.[13]

Abb. 2 Leistungspotential der Informationsfunktion[14]

2.1.2 Sourcing-Strategien

Unter einer Sourcing-Strategie versteht man die Beschaffung von Komponenten und Diensten, unabhängig davon, wer die entsprechende Leistung erbringt.[15] Sourcing ist als ein Prozeß der Gestaltung der Wertschöpfungskette zu begreifen. Je nach Bezugsquelle der Leistung, kann zwischen Eigenfertigung und Fremdbezug unterschieden werden.

Outsourcing

Outsourcing, eine Verdichtung der Begriffe ,, Outside Resource Using" oder ,,Outside Sourcing", bezeichnet die Auslagerung eigener Aktivitäten an Fremdfirmen oder an getrennte Organisationseinheiten innerhalb des Unternehmens oder innerhalb der eigenen Firmengruppe.[16] Outsourcing steht somit für die Übertragung bisher im eigenen Unternehmen erstellter (Dienst-) Leistungsfunktionen an fremde Unternehmen, wobei diese für die Abwicklung die dauerhafte Verantwortung übernehmen. Es geht um die Ausgliederung oder Auslagerung, also darum, weniger selbst zu machen und mehr fremd zu beziehen. Unter traditionellem Fremdbezug versteht man die Beschaffung von nicht im Unternehmen erstellten Gütern, während man bei Outsourcing hauptsächlich von Fremdleistungen spricht, die bisher oder früher im Unternehmen selbst erbracht wurden und in Zukunft extern bezogen werden sollen.[17] Damit man bei einer externen Leistungserbringung von Outsourcing sprechen kann, müssen folgende Kriterien erfüllt sein.

Ø Die Übertragung einer Komplett- oder Teilleistung muß permanent oder für einen länger befristeten Zeitraum erfolgen.

Ø Es

muß eine spezifische, individuelle Form der Zusammenarbeit erkennbar sein.

Jedes Outsourcing- Vorhaben weist besondere Eigenarten auf, die sich z.B. in

einem speziell dafür entwickelten Vertragsabkommen niederschlagen.

Ø Ein

Outsourcing- Vorhaben muß marktbezogen sein. Es muß mindestens ein externes

Unternehmen am Leistungserstellungsprozeß beteiligt sein, welches rechtlich und

wirtschaftlich eigenständig ist und Kundenbeziehungen zu anderen Marktpartnern

unterhält.[18]

Erweitert wurde die ursprüngliche Bedeutung durch die Übertragung der Make-or-Buy-Entscheidung aus dem Bereich der Produktion in andere Unternehmensteile. Besondere Bedeutung erlangte das Outsourcing in der Informationstechnologie. Von Anfang an wurden in diesem Bereich Produkte und Dienstleistungen extern bezogen. Dabei können die klassischen Instrumente der Make-or-Buy Entscheidung nicht direkt auf die Lösung von Fragestellungen im Bereich des DV-Outsourcing übertragen werden. Dieses Phänomen hat folgende Hintergründe:

Ø Die klare Trennung zwischen Eigenfertigung und Fremdfertigung kann oft nicht genau vollzogen werden, da es vielmehr um das Finden einer geeigneten Kombination zur Ergänzung der innerbetrieblichen Funktionserfüllung geht.

Ø Die Entscheidungsobjekte sind keine homogenen materiellen Güter. Die Auflösung des gesamten Spektrums der Prozesse in elementare Abläufe, für die dann separat eine Entscheidung getroffen werden kann, ist oft unmöglich.

Ø Die Leistung eines DV-Dienstleisters kann nicht geschlossen übernommen werden wie bei der Herstellung eines materiellen Gutes, vielmehr ist bei der Leistungserstellung ein ständiger Austausch nötig.

Ø Die Formulierung der Anforderungen und die Messung der erbrachten Leistung gestaltet sich schwierig. Damit wird auch der Vergleich verschiedener Anbieter erheblich erschwert.

Ø Die der Make-or-Buy Entscheidung zu Grunde liegenden Wirtschaftlichkeitsbetrachtungen ermöglichen nicht die Berücksichtigung anderer für die Informationsverarbeitung relevanter Zielgrößen wie es u.a. bei der Datensicherheit notwendig ist.

Da sich Outsourcing im weiteren Sinne, wie hier dargestellt werden konnte, nicht direkt auf IT-Leistungen bezieht, ist eine genauere Definition des IT-Outsourcing erforderlich. Im Folgenden soll aus diesem Grund eine passende Arbeitsdefinition angegeben werden.

„Unter Outsourcing bzw. Auslagerung soll dabei die vollständige oder teilweise Übernahme einer oder mehrerer ehemals innerhalb einer Unternehmung angesiedelter Funktionen der Informationsverarbeitung (IV) durch einen (oder eine Vielzahl von) externen Anbieter(n) verstanden werden.“[19]

Insourcing

„Insourcing bedeutet, daß eine Leistungsfunktion, die bislang teilweise oder vollständig extern wahrgenommen wurde, nun im Unternehmen erweitert oder aufgenommen wird.“[20] Der Begriff Insourcing faßt demnach alle Aktivitäten zusammen, die zu einer Verlagerung des Zukaufs von Dienstleistungen oder extern gefertigten Teilen oder Produkten zu einer Eigenerstellung führen. Dies führt auch zu einer Erhöhung der Fertigungstiefe des Unternehmens.[21] Hierbei lassen sich nun zwei strategische Richtungen unterscheiden.

Von operativem Insourcing ist die Rede, wenn aufgrund eines Kapazitätsüberhanges freie Kapazitäten zur Erstellung bisher zugekaufter Leistungen bestehen und ausgenutzt werden sollen. Strategisches Insourcing liegt vor, wenn Kernkompetenzen aufgebaut werden sollen oder technologisches Know-how nicht mehr nach außen zur Erstellung vergeben werden soll.[22]

2.2 Geschichtliche Entwicklung der IT

Damit man sich der dynamischen Umwelt im

IT-Bereich bewußt wird, empfiehlt sich zunächst ein Blick auf die

geschichtliche Entwicklung verschiedener Bereiche der IT. Zunehmender

Wettbewerbsdruck[23]

und steigende Anforderungen an Flexibilität, Reaktionsschnelligkeit, Qualität

und Kundenorientierung sowie die Notwendigkeit der Präsenz auf internationalen

Märkten, erfordern reibungslos funktionierende Informationssysteme.

Dabei sehen sich die Unternehmen mit zahlreichen Problemkreisen konfrontiert.

Ø

Die Kosten der

Datenverarbeitung steigen trotz rapide gefallener Hardwarepreise.

Ø

Der Bedarf für leistungsfähige

Anlagen mit hoher Rechen- und Speicherleistung wächst durch neue Anwendungen

ständig.

Ø

Die Ansprüche an die

Verfügbarkeit und die Antwortzeiten steigen.

Ø

Die Integration verschiedener

unternehmensweiter Systeme führt zu sehr komplexen DV-Landschaften.

Ø

Der Aufwand für

qualifiziertes Personal steigt, das Angebot auf dem Arbeitsmarkt ist begrenzt.

Ø Viel Kapazität in den Entwicklungsabteilungen wird durch Verbesserungen und Wartung gebunden.[24]

Die Diskussion über den wettbewerbsstrategischen Einsatz von Informationssystemen stellte frühzeitig fest, daß einige Unternehmen mit Hilfe von computergestützten Informationssystemen herausragende Erfolge verzeichnen konnten. Als Beispiele können Platzbuchungssysteme, Bestellsysteme und Cash Management Systeme angeführt werden.[25] Der traditionelle Einsatz von Informationssystemen bestand in der Automatisierung und Unterstützung organisationeller Basisprozesse (z.B. Finanzbuchhaltung, Auftragsbearbeitung, Lohn- und Gehaltsbuchhaltung) sowie in der Effizienzsteigerung betrieblicher Entscheidungen durch Analyse-, Kontroll-, Berichts-, Planungs-, und Entscheidungssysteme.[26] Eine entscheidende Trendwende lag im Einsatz erweiterter Systeme, die zur Schaffung entscheidender Wettbewerbsvorteile dienen.[27]

Durch den gezielten Einsatz von Informationssystemen lassen sich Branchenstrukturen beeinflussen, Wettbewerbsvorteile realisieren und neue Geschäftsbereiche eröffnen.[28] Nachfolgende Abbildung soll das verdeutlichen.

Die zunehmende Vernetzung der Arbeitsplätze Mitte der 90er Jahre führte dazu, daß vermehrt Bürosysteme zum Einsatz kommen, die alle Bürotätigkeiten umfassen und die einzelnen Büroarbeitsplätze miteinander verknüpfen.[29] Seitdem läßt sich auch weiterhin die Entwicklung immer leistungsfähiger Prozessoren und Rechner, aufgrund qualitativer Verbesserungen der Technik als auch der Rechnerarchitekturen, insbesondere von massiv parallelen Systemen beobachten. Unter Parallelverarbeitung versteht man die gleichzeitige Ausführung mehrerer Befehle und/oder die simultane Bearbeitung mehrerer Daten.[30]

Der Trend in produzierenden Unternehmen zeigt außerdem den Weg hin zu immer mehr Standardsoftwareanwendungen, weg von Individualsoftware. Die ungebremste unternehmensinterne und unternehmensübergreifende Vernetzung der Arbeitsplätze sowie die verstärkte Integration statischer und dynamischer Medien durch Multimedia-Systeme, sind weitere Aspekte der Entwicklung. Die 90er Jahre waren geprägt von Integrations-Software. Zu den Vertretern der unternehmensweit implementierten Software gehören vor allem SAP, Baan, PeopleSoft und Oracle.[31] SAP R/3 ist eine verbreitete Software, die auf der Client-Server-Architektur beruht.[32] Zu beachten ist in diesem Zusammenhang auch die zunehmende private PC-Nutzung, die den Privathaushalten eine ganz andere Möglichkeit der Kommunikation bietet und ein bedeutendes Marktsegment der Informationstechnik eröffnet.[33] Auch heute noch befindet sich der gesamte IT-Bereich in einer stürmischen Phase der Entwicklung. Kennzeichnend ist heute die hohe Verfügbarkeit von Telekommunikationsstrukturen, der weiterhin starke Preisverfall bei der Hardware sowie der hohe IT-Durchdringungsgrad in den Unternehmen. Heute zählen die Netze für Sprach- und Datenübermittlung zu den wichtigsten IT-Komponenten. Sie sind das Nervensystem jeder Unternehmung und sind als Grundvoraussetzung vieler Kommunikationsmöglichkeiten zu betrachten.

Die heutige Kommunikation findet intern und extern über digitale, analoge oder immer häufiger auch mobile Netze (z.B. Bündelfunknetze, LAN-Funknetze) statt.[34] Aus Prognosen kann man entnehmen, daß die Zahl der angebotenen Netze in den nächsten Jahren steigen wird. Der Ausbau und die Bandbreitenerhöhung bestehender Netze, wie z.B. der WAN-Netze, wird neue, anspruchsvollere Anwendungen fördern. Zu nennen sind Telekommunikationsdienste wie CSCW, die eine gemeinsame Bearbeitung und kooperative Produktentwicklung ermöglichen. Unter CSCW ist ein weitergehender Ansatz zu verstehen, der auch für nicht automatisierbare Aufgaben eine Computerunterstützung vorsieht. Diese Unterstützung dient der Kommunikation zwischen Personen, die nicht-automatisierbare Aufgaben kooperativ durchführen.[35] Verteildienste die Einflußmöglichkeiten des Empfängers bereitstellen und interaktive Dienste wie z.B. Videokonferenzen zählen zu Telediensten, denen auch in Zukunft eine immer bedeutendere Rolle auf dem IT-Markt zugerechnet wird.

Für den Hardwarebereich sind weitere Verbesserungen des Preis- Leistungsverhältnisses, Technologiefusionen, die verstärkte Nutzung von Parallelrechnertechnologien sowie die Verschiebung zu dezentral vernetzten Systemen kennzeichnend. Die schnelle Verbreitung von Produkten führender Hersteller wie z.B. SAP R/3 und Microsoft Windows, fördern in zunehmenden Maße den Aus- und Aufbau von Client-Server Architekturen.[36] Zu den richtungsweisenden Softwareentwicklungen in Unternehmen ist die Integration von Modulen mit Internet und Intranet-Lösungen zu zählen. In diesem Bereich sind neue Programmiersprachen wie JAVA und XML, die neuartige inner- und außerbetriebliche Informationssysteme schaffen, zu nennen.

In produzierenden Unternehmen mit hohen Absatzzahlen, spielt die IV auch eine immer größere Rolle. Komplette Wertschöpfungsketten vom Zulieferer bis hin zum Kunden werden weiterhin überprüft und neu ausgerichtet. Die Entwicklung von immer leistungsfähigeren Supply Chain Management Systemen können ihren Beitrag beisteuern. Unter Supply Chain Management (SCM) wird die Planung, Durchführung, Kontrolle und Steuerung des Material- und Informationsflusses, entlang einer Lieferkette verstanden. Es handelt sich hierbei um ein strategisches Managementkonzept, daß in einem logistischen Netzwerk die kompletten Lieferanten- und Kundenbeziehungen einbezieht. Man kann SCM als eine Lieferkette bezeichnen, die aus Sicht eines Produzenten seine Lieferanten, seine eigene Fertigung, Lagerhäuser und seine Kunden miteinander verbindet. Ein SCM-System soll sowohl die Abwicklung operativer Aufgaben sicherstellen, als auch planerische und koordinierende Tätigkeiten unterstützten.[37] Grundvoraussetzung für diese Optimierungsprozesse ist jedoch eine integrierte Informationsverarbeitung, welche durch überbetriebliche integrierte Informationssysteme, wie z.B. EDI (Electronic Data Interchange), umgesetzt werden. Im Idealfall erfolgt dieser Informationsfluß in Echtzeit und ermöglicht somit den einzelnen Unternehmen in der Prozeßkette, Probleme frühestmöglich zu erkennen und geeignete Gegenmaßnahmen zu ergreifen.

2.3 Historische Entwicklung des IT-Outsourcing

Die Entwicklung des IT-Outsourcing ist eng verbunden mit der Entwicklung großer Unternehmungen, Behörden und Institutionen. Aufgrund der erreichbaren Kostenreduktionen wurden in den 50er Jahren bei den Großunternehmungen aus Abteilungen und Betrieben zunehmend Hilfsbetriebe und Dienstleistungsbereiche (z.B. Instandhaltungsbetriebe, Kantinen, Wach- und Sicherheitsdienste) ausgelagert und an Dritte übergeben.[38] Schon zu Beginn der 60er Jahre etablierten sich die ersten Informatik-Dienstleistungsfirmen, welche Unternehmen in Betrieb und Führung ihrer Computersysteme unterstützten. Zum damaligen Zeitpunkt wurden hauptsächlich Lohn- und Gehaltsabrechnungen sowie Buchführungsaufgaben an Service-Rechenzentren ausgelagert.[39]

Der hier beschriebene Wandel von der einfachen Datenverarbeitung zur Informationstechnologie, läßt sich mit dem erzielten Nutzwert im Unternehmen beschreiben. Die IT stellt heute einen strategischen Wettbewerbsvorteil in traditionellen, wie auch in den neuen Märkten dar. Outsourcing entwickelte sich dabei zu einem Management-Werkzeug. [40]

Der ökonomische Druck, der durch die Globalisierung und die Dynamik der Märkte auf die Unternehmen einwirkte, hat seit Ende der 80er Jahre zu einer Steigerung der Motivation, Funktionen auszugliedern oder auszulagern, geführt. Als Gründe für die Globalisierung in Form weltweiter Arbeitsteilung, können vor allem billige Transportmöglichkeiten und die Verlagerung der Produktionsfaktoren angeführt werden.[41] Die Globalisierung ist dafür verantwortlich, daß Produkte und Dienstleistungen, ohne Einsatz umfangreicher Ressourcen, weltweit angeboten werden können. Der Beginn der 90er Jahre ist in Deutschland als Zeitpunkt auszumachen, an dem der Marketingbegriff Outsourcing in die deutsche Umgangssprache aufgenommen wurde. Dies lag einerseits an der auftretenden Outsourcing-Euphorie und andererseits an neuen Entwicklungen in der Philosophie der Unternehmensführung. „Lean Management, Lean Production und Business Process Reengineering sind Schlagworte in diesem Zusammenhang“.[42]

Immer häufiger erwarten Unternehmen von Ihren IT-Dienstleistern einen Full-Service, bei dem alle mit der IT in Verbindung zu bringenden Leistungen abgedeckt werden. Dabei werden auch individuelle und multimediale Kommunikationsleistungen eingeschlossen. Der Leistungsumfang wird erweitert und beinhaltet die Bereitstellung von Raum, Möbel, Front-Office Lösungen, Hardware und Standard-Arbeitsplatz-Software, Kommunikationstools, Telefon, Video-Conferencing sowie die individuelle Problemlösungsunterstützung.[43]

2.4 IT-Strategien im Wandel der Zeit

Unternehmen aller Branchen und jeder Größe unterliegen heute einer hohen Veränderungsdynamik. Traditionelle Gewohnheiten werden durch geänderte Gesetzmäßigkeiten gründlich in Frage gestellt. Geschäftsmodelle basieren nicht mehr so sehr auf Sachanlagen und Finanzkapital, sondern auf Wissen und „Intellectual Capital“[44]. Die Volatilität ist in einem Umfeld mit frei zirkulierendem Wissen und Informationen größer als in einem industriell geprägten Umfeld.

Die Veränderung der Märkte erfordert einen Wandel der Unternehmen, der auf ganzheitlichem Denken und Handeln beruht. Sowohl strukturelle als auch kulturelle Aspekte greifen dabei ineinander. Das unternehmerische Handeln und die darauf beziehenden Tätigkeiten haben eine sich ändernde soziale, ökonomische, politische und technologische Umwelt zu berücksichtigen.

Während in der Vergangenheit im wesentlichen noch rein politische, ökonomische sowie rechtliche Gesichtspunkte die Strategie beeinflußten, so ist heute die technologische Entwicklung als mindestens ebenso wichtiger Umweltfaktor anzusehen und zu berücksichtigen.[45] Die nachfolgende Grafik stellt dar, wie Technologieentwicklungen zu entwickelnde Strategien beeinflussen. Neue Strategien zeigen Auswirkungen in der Organisationsstruktur, im Führungssystem, der Unternehmenskultur, den eingesetzten Hilfsmitteln und dem Rollenverständnis der Mitarbeiter.

Abb. 4 Umwelteinflüsse auf das Informationsmanagement[46]

Man stellt fest, daß der Anteil der dienstleistenden und informationsverarbeitenden Funktionen selbst in güterproduzierenden Unternehmen seit Jahren stetig zunimmt.[47] Die Dynamik des IT-Fortschritts hat einen großen Einfluß auf das Umfeld der Unternehmung und auf die Unternehmung selbst. Sie ist der eigentliche Grund für die Entwicklung hin zur Informationsgesellschaft. Der IT-Fortschritt kann aus strategischer Sicht als Grund für die Verschmelzung getrennter Branchen herangezogen werden. Das Entstehen sog. virtueller Unternehmen mit Mitgliedern aus unterschiedlichen Branchen, die Ihr Fachwissen einbringen, basieren hauptsächlich auf modernen IuK-Technologien und können als Beispiel für die strategische Vereinigung verschiedener Branchen angegeben werden.[48]

Großen Einfluß auf die sich permanent verändernden Strategien, haben auch neue Technologien, die der Internettechnologie zugerechnet werden können. Hierbei sind vor allen Dingen neue Handelsplattformen sowie aktuelle E-Commerce Anwendungen zu nennen. Die dadurch neu entstehenden Verkaufskanäle verändern Vertrieb und Marken-Management. Kunden gewinnen durch die Möglichkeit der schnelleren Informationsbeschaffung an Verhandlungsmacht. Neue Wettbewerber treten durch die globale Orientierung hinzu und fördern eine Geschwindigkeitszunahme des Geschäftslebens. Unternehmen entwickeln sich in Richtung „extended enterprise“[49] und versuchen den Nutzen ihrer Produkte, durch Zusatzleistungen zu erhöhen. Wissen wird dabei zu einem strategischen Schlüsselfaktor.[50] Wissensmanagementsysteme werden eingesetzt um das Know-how einer Unternehmung jederzeit greifbar zu machen. Unter betrieblichem Wissensmanagement sind technische und organisatorische Maßnahmen zu verstehen, die zur Erzeugung, Weitergabe, Speicherung, und Auffindung betrieblichen Wissens dienen.[51]

Gleichzeitig werden vor allem in produzierenden Unternehmen, die Bemühungen auf Standardisierung und Homogenisierung der Systeme gelenkt. Strategische Ziele richten sich immer mehr auf die Umsetzung offener Schnittstellen in allen Kommunikationsebenen, um ein schnelles implementieren neuer Partner entlang der Wertschöpfungskette zu gewährleisten.[52]

2.4.1 DV-Durchdringung im Unternehmen

„Der DV-Durchdringungsprozeß ist in jedem Unternehmen als Lernprozeß im Umgang mit der Technik zu begreifen, der sich stufenweise vollzieht und sukzessive durchlaufen werden muß, wobei unterschiedliche Unternehmensbereiche sich in unterschiedlichen Stadien des Durchdringungsprozesses befinden können und der mit dem Aufkommen neuer technologischer Konzepte wieder von vorn beginnt.“[53]

Dem zunehmenden Einsatz der Informationsverarbeitungstechnik innerhalb einer Unternehmung werden auch viele organisatorische und strukturelle Veränderungen angerechnet. In der Literatur werden unterschiedliche Klassifikationsmerkmale systematisiert, die den DV-Durchdringungsprozeß in konkrete Phasen einteilen und den dadurch zunehmenden Einfluß der IV erklären können.[54] Zusammenfassend läßt sich die Entwicklung und Durchdringung der Informationsverarbeitung aus den vorangegangenen Darstellungen in sechs Phasen einteilen.

In der Einführungsphase sind DV-Anwendungen isolierte Anwendungen und stehen für reine Rationalisierungsmaßnahmen. Planung und Kontrolle von DV-Leistungen sind hierbei noch nicht vorhanden. Die DV-Organisation ist rein technikorientiert und die Haltung der Nutzer zur DV eher abwehrend.[55]

In der zweiten Phase, der sog. Ausbreitungs- oder Wachstumsphase, werden immer mehr Anwendungen implementiert. Es werden nutzerorientierte Programmierer eingeführt. Erste Zuständigkeiten für Daten werden eingerichtet.

Die dritte Phase kann als Kontrollphase bezeichnet werden. Hierbei werden Anwendungsdokumentationen und bereits existierende Anwendungen mit ersten standardisierten Daten neu erstellt. Erste Planungs- und Kontrollverfahren sind eingeführt und Verantwortlichkeiten auf den Nutzer übertragen.

In der vierten Phase werden existierende Anwendungen durch Datenmodellierung auf Datenbanktechnologie umgestellt und Nutzergruppen erstellt. Maßgeschneiderte Planungs- und Kontrollverfahren prägen das Bild. Der Nutzer trägt zunehmend Verantwortung für seine Daten und Bearbeitungsalgorithmen. Diese Phase ist gekennzeichnet durch den zunehmenden Einsatz von Standardsoftware, die es u.a. ermöglicht, jederzeit dialogorientiert Bewegungsdaten auch Online abzufragen.

In Phase fünf wird ein unternehmensweites Datenmanagement, durch die Integration der Anwendungen betrieben und das Zugreifen aller Systeme auf diese Daten ermöglicht.

In der sechsten Phase spiegeln integrierte Anwendungen den Informationsfluß des Unternehmens wieder. Information-Resource-Management ist eingeführt und das Informationsmanagement mit der strategischen Unternehmensplanung verbunden.[56]

Infolge der rasch fortschreitenden Durchdringungsphasen und der nicht im Gleichschritt laufenden Entwicklung und Ablösung alter Systeme, kann es zu heterogenen Strukturen im Unternehmen führen. In der Realität ergeben sich dann folgende Probleme:

Ø Nutzer bedienen voneinander unabhängige Geräte die sich auch in der Benutzeroberfläche unterscheiden.

Ø Das Unternehmen muß im Zweifel eine teure Netzvielfalt unterhalten.

Ø Informationen aus unterschiedlichsten Quellen sind nicht immer konsistent und liegen in einem nicht weiterzuverarbeitendem Format vor.

Ø Interne als auch externe Kommunikationsbeziehungen des Unternehmens aufgrund unterschiedlicher Verantwortungsbereiche sind nicht transparent.[57]

Ø Unterschiedliche Hardware von verschiedenen Herstellern,

Ø Unterschiedliche Betriebssysteme,

Ø Unterschiedliche Netzkonzepte und Kommunikationsprotokolle,

Ø Unterschiedliche Datenbankverwaltungssysteme und Datenorganisationskonzepte nebeneinander,

Ø Eine Vielfalt von Programmen in unterschiedlichen Programmiersprachen.

Ø Unterschiedliche Versionen der eingesetzten Standardsoftware.[58]

2.4.2 Marktstrategien

Zu den wichtigsten im Schrifttum erwähnten Marktstrategien, mit denen eine für das Unternehmen günstige Position erreicht werden kann, zählen die drei generischen Marktstrategien von Porter. Kostenführerschaft, Differenzierung und die Konzentration auf Schwerpunkte stellen hierbei unterschiedliche Strategieansätze dar.[59] Zur Kostenführerschaft zählt die Strategie, bei der versucht wird mit möglichst niedrigen Preisen Wettbewerbsvorteile zu erzielen.[60] Unter einer Differenzierungsstrategie ist die Bereitstellung von Produkten und Dienstleistungen zu verstehen, die möglichst genau auf die Wünsche und Anforderungen der Kunden eingehen. Bei der Konzentration auf Schwerpunkte, oder auch Nischenstrategie genannt, kommt es darauf an, innerhalb einer Branche spezielle Kundenwünsche herausfiltern zu können um anschließend die hohen Ansprüche dieser Kunden zu befriedigen.[61]

Auf dieser theoretischen Grundlage soll nun anhand von Beispielen gezeigt werden, welchen Beitrag der Einsatz von IuK-Systemen zur Verwirklichung der gewählten Unternehmens-Strategie leisten kann.

Ein Unternehmen mit dem strategischen Ziel der Kostenführerschaft wird alle kostensenkenden Maßnahmen in Betracht ziehen, während ein Anbieter qualitativ hochwertiger Produkte, mit Hilfe von IT-Systemen eher einen Beitrag zur Förderung seiner Marktbeziehungen suchen wird. Der strategische Wert eines bereits eingesetzten oder noch zu implementierenden IuK-Systems muß demnach aus der gewählten Unternehmensstrategie abgeleitet werden und kann nicht autonom betrachtet werden. Zu den technischen Möglichkeiten, die sich für den Niedrig-Preis-Anbieter ergeben, zählt die Materialkostensenkung durch effizientere Produktionsplanung und dem daraus zu empfehlenden Einsatz von PPS-Systemen. Kapitalkosten können durch die Reduzierung der Lagerbestände verringert werden. Hierzu bietet sich eine rechnergestützte Lagerhaltung an. Vorstellbar ist auch die Gemeinkostensenkung im Verwaltungsbereich durch den Einsatz von Workflow-Systemen. Workflow-Management-Systeme (WMS) „...unterstützen die Abwicklung von Geschäftsprozessen, indem sie automatisch nach vordefinierten Regeln Dokumente, Information oder Aufgaben zu den jeweiligen Bearbeitern weiterleiten, notwendige Daten und Anwendungen bereitstellen und Fristen und Ausnahmesituationen überwachen.“[62]

Für Unternehmen

die eine Differenzierungsstrategie verfolgen, kann der Einsatz von

Online-Datenbanken zum schnelleren Erkennen von Marktveränderungen beispielhaft

als strategische Option dargestellt werden. Außerdem kann der eigentliche

Produktnutzen durch eine zusätzliche Informationskomponente im Internet erhöht

werden. Sogar Produkt- und Produktionsentwicklungszeiten können durch den

gezielten Einsatz von CAD-Anwendungen verkürzt werden.[63]

Näheres kann aus der Abb. 5 (Bedeutung von IV-Systemen für die Unternehmensstrategie) im

Anhang entnommen werden.

IT-Strategien sollen demnach zeigen, wie IuK-Technologien genutzt werden müssen, um übergeordnete Unternehmensziele zu erreichen[64]. Trotz allem dürfen IT-Strategien nicht als Einmalentscheidung für einen längeren Zeitraum gesehen werden. In einem permanent sich wandelnden Umfeld, müssen Strategien laufend überprüft und an geänderte Anforderungen angepaßt werden. Die Identifikation der für die jeweilige Unternehmung notwendigen Kriterien, nimmt dabei eine besondere Stellung ein.

Durch die genaue Beobachtung von ausgewählten Studien und Untersuchungen sowie deren Analyse, kann man die sich verschiebenden Prioritäten der einzelnen Akteure deutlich machen. So liefert eine repräsentative Studie, wie sie bspw. in der Information Week veröffentlicht wurde, klare und eindeutige Kriterien, die zur Bewertung der eigenen IT-Abteilungen herangezogen werden.[65] Aus Tab. 1 (IT-Probleme und IT-Bewertung) im Anhang läßt sich zeigen, daß sich die Rangfolge der ermittelten Kriterien innerhalb eines Jahres verändern können. Man muß sich jedoch vor Augen halten, daß sich die, in der Tabelle gezeigte, im Jahre 1999 ermittelte Kriterienreihenfolge bis zum heutigen Tage sicherlich erneut verschoben hat und evtl. nur noch geringe Aussagekraft besitzt. So ist denkbar, daß der E-Business-Bereich in den Unternehmungen einen viel größeren Stellenwert einnimmt, als noch im Jahre 1999. Trotzdem muß an dieser Stelle darauf hingewiesen werden, daß solche Aussagen nur aus allgemeiner Sicht gemacht werden können und je nach Größe, Branche und strategischer Ausrichtung der jeweiligen Unternehmung, Unterschiede bestehen können.

2.4.3 Strategien im E-Business

Den E-Business-Aktivitäten wird in der heutigen Zeit eine ganz besonders große Rolle zugesprochen. Aufgrund der schnellen und sprungartigen Entwicklung des E-Business, immer ausgeklügelterer Software, sowie steigendem Interesse an E-Business-Vorhaben vieler produzierender Unternehmen, werden traditionelle, langfristig gesetzte Strategiepfade in Frage gestellt. Kunden aller Art erwarten von einem Unternehmen mehr als nur eine einfache Webpräsenz. Sie wünschen Transparenz und detaillierte Informationen zu Produkten und Preisen. Vor allen Dingen im B2B-Bereich ergeben sich immer noch große Verbesserungspotentiale.

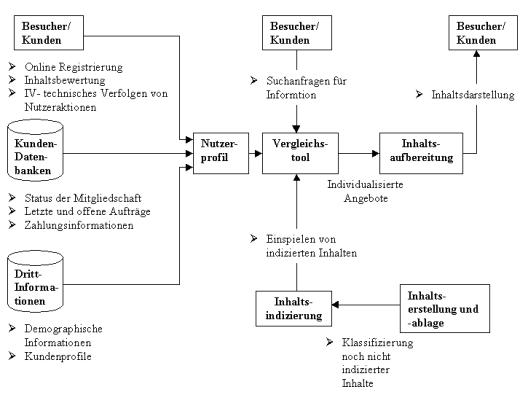

Durch den gezielten Einsatz von E-Business-Aktivitäten können neue Geschäfte, die kein anderer Kanal unterstützt, durchgeführt werden. Durch gezielt durchführbare Untersuchungen und sog. Log-File Analysen ist es möglich One-to-one Marketing zu betreiben. Unter One-to-one Marketing ist ein Marketing-Konzept zu verstehen, bei dem Produkte und Dienstleistungen in solcher Vielfalt und Kundenbezogenheit entwickelt, hergestellt und vermarktet werden, daß jeder Kunde ein seinen Wünschen entsprechendes Angebot erhält. Ausgangspunkt ist dabei die Erkenntnis, daß die Gewinnung neuer Kunden aufwendiger ist, als der Ausbau bestehender Geschäftsbeziehungen und bereits bestehende Kundenbeziehungen profitabler bearbeitet werden können als neue Beziehungen.

Durch den Einsatz moderner IuK-Technologien (z. B. E-Mail oder E-Portale) ist eine individualisierte Kundenansprache und damit eine individuelle Gestaltung der angebotenen Produkte und Dienstleistungen, mit relativ geringem Aufwand möglich. Transaktionen werden beschleunigt und Transaktionskosten können gesenkt werden. Benötigte Intermediäre können ausgeschaltet werden, wodurch sich Machtverhältnisse zwischen Kunden und Lieferanten verändern. Die Internettechnologie erleichtert die Netzwerkbildung zwischen Partnern und beschleunigt die Dekonstruktion von veralteten Wertschöpfungsketten.[66] Im Zuge dieser Strategiefindung reichen traditionelle Strategiekonzepte, die sich auf die Anteilsmaximierung in einem begrenzten ökonomischen Feld konzentrieren, kaum noch aus.[67]

In einer turbulenten Umwelt müssen die Fähigkeiten des Unternehmens und die Anforderungen des Marktes aus verschiedenen Blickwinkeln permanent beobachtet und Strategien ggf. angepaßt werden. Eine erweiterte Möglichkeit zur Lösung des Problems stellt das Geschäftsmodell „the triangle“ von der MIT Sloan School of Management dar.[68] (vgl. Abb. 6 Drei strategische Optionen)

Abb. 6 Drei strategische Optionen[69]

Hierbei wird auf drei verschiedene strategische Richtungen eingegangen.

Die Produktlösung stellt die bekannte, traditionelle Industrieökonomie dar. Unternehmen setzen bei dieser Strategie entweder auf überlegene Produkte mit besonders nutzenstiftender Wirkung beim Kunden (Differenzierer) oder es wird versucht durch Niedrigkosten und Skaleneffekten produktbezogene Vorteile zu erzielen (Kostenführer). Dabei wird ein hoher Marktanteil angestrebt.

Die Kundenlösung zielt auf ein breites Angebot von individuell zugeschnittenen Produkten ab. Im Mittelpunkt dieser Strategie steht der Kunde, dessen Bedürfnisse möglichst vollständig befriedigt werden sollen. Das Hinzuziehen von Partnern, zur besseren Befriedigung der Kundenwünsche mit ergänzenden Angeboten, stellt eine Option dar. Es soll der Versuch unternommen werden, sich dem Kunden anzunähern, anstatt nur Angebote der Konkurrenz zu imitieren oder zu verbessern. Die nötige Kundenbindung kann durch das Lernen von und mit dem Kunden oder durch „Value Innovation“[70] erreicht werden. Unter Value Innovation versteht man die Verbesserung des Nettonutzens beim Kunden.[71] Durch mögliche Partnerschaften mit anderen Firmen wird das gemeinsame Ziel einer hohen Kundenbindung und eines hohen Kundenanteils verfolgt.

Bei der Systemlösung wird das Hauptaugenmerk auf die Gewinnung von Partnern gelegt. Mit Hilfe dieser Partner soll die Konkurrenz ausgeschlossen und Kunden gewonnen werden. Ziel ist es, eine so starke Marktposition zu erlangen, daß die angebotenen Produkte als Standard angesehen werden, an denen sich Konkurrenzprodukte messen lassen müssen.[72]

Die drei vorgestellten Strategiesichtweisen können auch in Mischformen auftreten. Zu beachten ist dabei, daß die einmal gewählte Strategie auch tatsächlich konsequent verfolgt werden sollte. Empfehlenswert ist die permanente Überprüfung der erzielten Ergebnisse der gewählten Geschäftsstrategie mit Hilfe von Kosten-, Gewinn-, und Innovationstreibern sowie detaillierten Leistungskennzahlen innerhalb einer Balanced Scorecard.[73] „Eine Balanced Scorecard ist ein Steuerungsansatz für die Herstellung eines Gleichgewichts zwischen langfristigen Geschäftsstrategien und erforderlichen, kurzfristigen Veränderungen in und zwischen den Unternehmensbereichen Finanzwirtschaft, Kundenperspektive, Geschäftsprozesse, Mitarbeiterentwicklung. Auf einer Übersichtstafel wird für das einzelne Element ein strategischer Handlungsrahmen entworfen, der in Einzelgrößen und Ausprägungen verfeinert wird und mit der Geschäftsstrategie abgestimmt wird. Die Balanced Scorecard soll Reibungsverluste zwischen strategischer Ausrichtung und operativem Geschäft vermeiden helfen.“[74] Ggf. müssen neue oder veränderte strategische Maßnahmen verfolgt werden.

Um den gegenwärtigen Marktanforderungen und möglichen Veränderungen gerecht zu werden, müssen Strategien flexibel genug gehalten werden. Vor allem in schwer prognostizierbaren Bereichen der IT, sind dynamische Strategieansätze zu empfehlen. Diese erforderliche Strategiedynamik beschreibt das Nebeneinander von der Nutzung bestehender Marktpositionen und den Aufbau neuer Marktchancen.[75] In nachfolgender Abbildung soll die Vorgehensweise dynamischer Strategieansätze beleuchtet werden.

Abb. 7 Elemente einer dynamischen Strategie[76]

Eine Lösung dieses Problems können duale Strategien liefern. Duale Strategien zeichnen sich dadurch aus, daß sie die Ausrichtung auf die heutigen kritischen Erfolgsfaktoren des Geschäfts sicherstellen und gleichzeitig Strategien für morgen berücksichtigen.

Die Ausrichtung in die Zukunft kann anhand der vier nachfolgend dargestellten strategischen Pfade erfolgen.

Abb. 8 Strategische Pfade in die Zukunft[77]

Unternehmen die eher zögerlich und abwartend auf Änderungen ihrer Konkurrenten oder Kunden reagieren, werden in diesem Zusammenhang als Verharrer bezeichnet. Solche Unternehmen erkennen entstehende Wellen erst spät und versuchen mit kleinen Schritten den Kopf über Wasser zu halten. Sie verfügen deshalb kaum über Kernkompetenzen, die neue Chancen eröffnen und die zukünftige Marktposition absichern können. In Branchen mit ständig wechselnden Anforderungen, müssen solche Unternehmen früher oder später zwangsläufig ihren Pfad radikal ändern. Diese brachialen Turnarounds sind dann ein besonderes Zeichen für krisengetriebene Unternehmen, die mit allen Mitteln versuchen die Wellen des Wandels zu antizipieren. Auf der anderen Seite gehören Branchenführer zu den geübten Wellenreitern. Sie zeichnen sich vor allem dadurch aus, daß sie den Wandel frühzeitig erkennen und mit neuen Produkten und Dienstleistungen, auf sich ändernde Anforderungen des Marktes reagieren. Innovatoren hingegen sind sogar in der Lage bestehende Wettbewerbsregeln, durch radikale Innovationen selbst zu beeinflussen. Unternehmen der alten Ökonomie haben aufgrund ihrer doch eher abwartenden Haltung, Probleme im Innovationswettbewerb mitzuhalten.

3. IT-Outsourcing Strukturen

Dieses Kapitel befaßt sich ausführlich mit der Problematik der möglichen IT-Outsourcing Strukturen. Da sich die ermittelten Aspekte auf den IT-Bereich der Firma FAG Kugelfischer Georg Schäfer AG (FAG) sowie andere Industrieunternehmen beziehen lassen, soll zunächst das Unternehmen vorgestellt werden, um dann mögliche IT-Outsourcing Varianten zu beleuchten.

3.1 Vorstellung der FAG Kugelfischer Georg Schäfer AG

Die FAG Kugelfischer Georg Schäfer AG (FAG) ist ein großer deutscher Wälzlagerhersteller mit verschiedenen Standorten weltweit. Durch die mehr als 100-jährige Erfahrung mit Wälzlagern will die FAG auch weiterhin jederzeit und zuverlässig für seine Kunden die für ihre Zwecke optimalen Produkt- und Problemlösungen anbieten. Aufgrund der Zielsetzung der besseren Erfüllung von Kundenerwartungen und damit mehr Kundenzufriedenheit, wurde für den FAG-Konzern seit dem 1. Januar 1994 eine divisional orientierte Konzernstruktur eingeführt. Unter dem Motto „kundenorientiert“ wurde das gesamte Produktprogramm gestrafft, der Vertrieb neu geordnet und neue Fertigungsstrukturen mit effizienten und flexiblen Produktionseinheiten eingeführt. Die neue Konzernstruktur ist auf die unterschiedlichen Märkte und Anforderungen der Wälzlagerkunden zugeschnitten. Der FAG-Konzern ist divisional organisiert, wobei die Führung der Unternehmensbereiche jeweils konzernweit erfolgt, unabhängig von der rechtlichen Bindung der Konzerngesellschaften. Das Organigramm ist im Anhang unter Abb. 9 (Organigramm) hinterlegt. Nachfolgend sollen die einzelnen operativen Führungsgesellschaften und deren Aufgabengebiete kurz vorgestellt werden.

Die Business Unit Komponenten fertigt für alle wälzlagerproduzierende Business Units des Konzerns und für Drittkunden Komponenten. Zu diesen Komponenten zählen Ringe, Käfige und Wälzkörper an den Standorten Schweinfurt, Eltmann, Debrecen und Berndorf. Die Führungsgesellschaft heißt FAG Komponenten AG, Schweinfurt.

Die FAG Corperate Services bietet einen umfassenden Service auf den Gebieten der Personalwirtschaft, Standorttechnik und Zentralfunktionen der FAG- Gesellschaften und Drittkunden. Für die FAG-Gesellschaften stellt sie die einheitliche Personalleitung, im Sinne des Betriebsverfassungsgesetzes am Standort Schweinfurt sicher. Die Geschäftsführung nimmt die Funktion der Standortleitung wahr.

Die Business Unit OEM und Handel ist zuständig für die Versorgung der Erstausrüstungskunden im Maschinen- und Anlagenbau sowie im Geschäftsfeld Handel und Ersatz mit Wälzlagern, notwendigem Zubehör und Dienstleistungen. Großes Wälzlager-Know-how, intensive Forschung und Entwicklung, kompetente Anwendungsberatung und umfangreicher Kundenservice u.a. für mehr Betriebssicherheit, stellen weitere wichtige Aufgabengebiete dieser BU dar. Die Fertigung erfolgt an den Standorten Deutschland, Korea, Portugal, den USA sowie Indien. Der Vertrieb erfolgt über Tochtergesellschaften und Handelspartner in nahezu allen Ländern der Erde.

Die Business Unit Automobiltechnik beliefert die Automobilindustrie und die Kfz- Zulieferindustrie mit Wälzlagern in großen Serien für die drei Hauptbereiche Fahrwerk, Motor und Antriebsstrang. Der technische Fortschritt im Automobil wird durch eine enge Partnerschaft mit den Kunden wesentlich mitgestaltet. Produktionsstandorte liegen in Deutschland, Österreich, Kanada, USA, Brasilien, Ungarn und China. Führungsgesellschaft ist die FAG Automobiltechnik AG, Schweinfurt.

Die Business Unit Precision Bearings fertigt Wälzlager für die Luft- und Raumfahrtindustrie, für Turbolader sowie Hochgenauigkeitslager für die Werkzeugmaschinen- und Textilmaschinenindustrie sowie Lagerinstandsetzung für die Luftfahrtindustrie. Der Erfolg dieses Geschäftsbereich ist primär von der hohen Qualität und Zuverlässigkeit abhängig. Produktionsstandorte liegen hier in den USA, Kanada, Deutschland, und Großbritannien. Führungsgesellschaft ist The Barden Corporation, Danbury, Connecticut/USA.

Die Business Unit Näh- und Fördertechnik stellt Industrienähmaschinen und hochautomatisierte Nähanlagen für die Textilindustrie her. Die Herstellung von Anlagen zum Transportieren, Sortieren und Lagern für den Textilhandel zählt auch zu den Bereichen dieser BU. Produktionsstandorte liegen in Deutschland, Tschechien und Rumänien. Vertriebsschwerpunkte liegen dabei in Europa, im asiatischen Raum sowie Nord- und Lateinamerika. Führungsgesellschaft ist die Dürrkopp Adler AG in Bielefeld.

Die einzelnen Führungsgesellschaften lenken ihre Business Units konzernweit, unabhängig von der rechtlichen Anbindung einzelner Gesellschaften im Konzern. Die FAG nimmt als Konzernführungsgesellschaft die Gesamtleitung des Konzerns und die Funktionen einer strategischen Management-Holding wahr. Eine Management-Holding ist die Dachgesellschaft eines Konzerns, die den Konzern und Beteiligungen an ihren Tochtergesellschaften leitet. Eine Management-Holding ist nicht direkt an der Produktion und dem Vertrieb von Gütern beteiligt. Zu den Aufgabengebieten der Managementholding gehört die Anteilsverwaltung sowie das Festlegen von langfristigen Zielen und Strategien für den gesamten Konzern.[78]

3.2 Ausprägungsformen von IT-Outsourcing

Im Rahmen der FAG Unternehmensstrategie gewannen Überlegungen des Fremdbezugs und der damit verbundenen Konzentration auf die Kerngeschäfte immer mehr an Bedeutung. Da es eine Vielzahl möglicher Zwischenformen des Outsourcing gibt, sollen zunächst mögliche Varianten vorgestellt und unter Berücksichtigung des IT-Bereichs eingeordnet werden.

Fremdbezug kommt als Ausgliederung oder als Auslagerung vor. Beiden gemeinsam ist die Übertragung einer betrieblichen Funktion auf eine andere Unternehmung. Der Outsourcing- Begriff kann somit in den Varianten „Ausgliederung“ und „Auslagerung“ unterschieden werden.[79] Nach Heinzl kann, „(...) unter einer Ausgliederung die Übertragung von Funktionen und Vermögen auf eine oder mehrere Gesellschaften verstanden werden. Wird nun die Funktion, aber kein Vermögen übertragen, so handelt es sich nicht um eine Ausgliederung, sondern um eine Auslagerung.“[80] Bei Ausgliederung wird die Leistung von einer verbundenen Unternehmung bezogen, während bei Auslagerung keine kapitalmäßige Verflechtung besteht. Man spricht dann von sogenanntem echten Fremdbezug.[81] (vgl. Abb. 10 Ausprägungsformen von Outsourcing[82])

Ausgliederungen können in zwei Formen vorgenommen werden. Zum einen als Gründung einer neuen Unternehmung oder zum anderen durch Verlagerung der Funktion auf eine andere Einheit innerhalb des Unternehmens.[83] Kennzeichnend für eine Ausgliederung im Gegensatz zur Auslagerung ist die kapitalmäßige Verflechtung mit der leistungserstellenden Unternehmung oder den entsprechenden Unternehmensteilen. Das ausgliedernde Unternehmen ist deswegen in der Lage, unmittelbaren Einfluß auf die neuen Unternehmensteile auszuüben.[84] Als hauptsächliches Ziel einer Ausgliederung kann die Erhöhung der Flexibilität, durch ein dezentrales Management genannt werden. Effizientere Leistungserstellung mit einer erhöhten Kosten- und Leistungstransparenz zählen auch zu den typischen Motiven einer Ausgliederung. Bei der Ausgliederung von Funktionen handelt es sich um die Verselbständigung einer oder mehrerer organisatorischer Einheiten. Die erstellten Leistungen können direkt am Markt angeboten werden und sind dem Wettbewerb ausgesetzt.[85] Bildet man diese Option auf den IT-Bereich ab, so sollte man sich schon im Vorfeld Gedanken über Marktchancen und Risiken gemacht haben. Es ist nämlich fraglich, ob ein produzierendes Unternehmen über eine ausreichende Anzahl von IT-Ressourcen verfügt, um eigene Leistungen auf dem Markt erfolgreich anbieten zu können. Es besteht jederzeit die Gefahr, daß der ausgegliederte Bereich den hohen Anforderungen auf den Märkten nicht gerecht wird.

Zwischen der vollständigen Eigenerstellung von Leistungen und der Verlagerung an unabhängige Drittunternehmen gibt es darüber hinaus einige Zwischenformen, die hier genauer betrachtet werden sollen. Bei der Übertragung von Datenverarbeitungsaufgaben lassen sich nämlich aus organisatorischer Sicht mehrere Entwicklungsstufen unterscheiden. Man muß eine Entscheidung über die Art der institutionellen Einbindung des Outsourcing- Partners treffen. Damit wird auch die Stärke der Zusammenarbeit, sowie die Bindung an den externen Partner festgelegt.[86]

Zunächst besteht die Möglichkeit der Bildung einer eigenen DV-Abteilung, in der DV-Aufgaben aus verschiedenen Fachabteilungen zusammengefaßt und zentralisiert werden.[87] In kleineren Unternehmungen ist die Bildung einer eigenen DV-Abteilung zu aufwendig, so daß die Aufgaben von anderen Abteilungen mitgetragen werden müssen. Auch in großen Konzernen muß man sich heute die Frage stellen, ob eine eigene DV- Abteilung wirtschaftlich tragbar ist. Obwohl diese Möglichkeit die Funktionen komplett im Unternehmen beläßt, wird sie als notwendiger Schritt zur Bildung einer Organisation von Outsourcing angesehen, da effiziente Fremdvergabe erst durch die Zentralisierung der Aufgaben möglich wird.[88]

Die zweite Möglichkeit besteht darin, die Datenverarbeitungsabteilung als Cost- oder Profit-Center zu führen. Die im Cost-Center anfallenden Kosten werden durch innerbetriebliche Leistungsverrechnung, den leistungsempfangenden Bereichen belastet.[89] Ein Profit Center ist ein Aufgabenbereich einer Unternehmung, dessen Aufgabenerfüllung sich eigenverantwortlich am Erfolg orientiert und mit eigenem Periodenerfolg evaluierbar ist. Hier werden für die Datenverarbeitungsleistungen marktorientierte Verrechnungspreise vereinbart.[90] Das Profit Center als Teilbereich eines Unternehmens ist rechtlich nicht eigenständig, deshalb wird es von vielen Autoren nicht als Organisationsform des Outsourcing, sondern als sinnvolle Vorstufe angesehen und dem Bereich der innerbetrieblichen Organisation zur Funktionsteilung zugeordnet. Erst durch die Kostentransparenz beim Profit Center ist der Vergleich der innerbetrieblichen Leistungserstellung mit den Angeboten von Outsourcing-Dienstleistern möglich.[91]

Voraussetzung für eine erfolgreiche Ausgliederung in ein Profit-Center ist aber eine weitgehende Freiheit, so daß in weiten Grenzen wie in einem eigenständigen Unternehmen gehandelt werden kann. Die beiden aufgeführten Alternativen gehören zum Eigenerstellungsbereich, stellen aber bereits eine interne Verlagerung von Aufgaben aus den Fachabteilungen dar.[92]

Die dritte Option, Inhouse-Outsourcing oder Ausgliederung i.e.S. genannt, darf streng genommen ebenfalls noch nicht zum reinen Outsourcing gezählt werden. Trotzdem ist die Aufnahme dieser Variante in die Diskussion der Outsourcing-Organisation gerechtfertigt, da zum einen die größten Anbieter von Outsourcing-Dienstleistungen aus solchen Ausgliederungen entstanden sind und diese Form der Organisation speziell für große Unternehmen eine Alternative zum Fremdbezug darstellt. Die Abwicklung der DV-Aufgaben und damit die Verantwortung wird an ein zweites Unternehmen übergeben. Dieses ist mit der ausgliedernden Unternehmung verbunden, tritt aber auch als Anbieter auf dem Markt für Outsourcing-Dienstleistungen auf.

In der umfangreichsten Variante, Auslagerung oder Outsourcing im engeren Sinne, wird ein externes, bezüglich des auslagernden Unternehmens nicht verbundenes Unternehmen, mit der Erfüllung der Funktionen beauftragt. Dabei können sowohl Teilleistungen als auch die Verantwortung für die gesamte Informationsverarbeitung übertragen werden.[93] Verbleiben in einem Unternehmen nur noch koordinierende und überwachende Funktionen, so spricht man auch vom „Full Range Outsourcing“. Aufgabenbereiche wie IT-Projekte, Anwendungs- und Systementwicklung, werden in vollem Umfang vom Dienstleister übernommen.

Die einzelnen Stufen der Fremdvergabe von DV-Leistungen sollen in der folgenden Abbildung veranschaulicht werden.

Abb. 11 Stufen der Fremdvergabe der DV[94]

Die Verbindung der ausgegliederten Bereiche zum ausgliedernden Unternehmen kann, wie in den folgenden Ausführungen ausführlicher dargestellt wird, verschiedenartig sein.

Profit –

Center

Ein Profit-Center ist ein Aufgabenbereich einer Unternehmung, dessen Aufgabenerfüllung sich eigenverantwortlich am Erfolg orientiert und mit eigenem Periodenerfolg bzw. Gewinn evaluierbar ist.[95] Zu den Vorteilen eines Profit-Centers gehört die Steigerung der Identifikation der Mitarbeiter mit Ihrer Arbeit und der Organisationseinheit. Außerdem können effektiv marktgerechte Konzepte entwickelt werden. Eine effizientere Ausrichtung an internen Kundenbedürfnissen wird ermöglicht. Zudem ist eine regelmäßige Überprüfung der Geschäftstätigkeit unter Kosten- und Leistungsaspekten möglich. Durch die entstehenden kürzeren Informationswege, schnellere Reaktionen auf veränderte Marktanforderungen und erhöhte Geschwindigkeit von Innovationen, kann eine erhöhte Flexibilität gegenüber traditionellen Abteilungsstrukturen erreicht werden.[96] Voraussetzung dafür ist allerdings, daß dem Profit-Center in gewissen Bandbreiten Freiheiten bezüglich der Mittel und Wege, zur Erreichung des gesetzten Profits eingeräumt werden. Somit können Profit-Center-Leiter wie selbständige Unternehmer handeln.[97] Das Profit-Center wird hier zu den Möglichkeiten der Ausgliederung gezählt, da es zwar juristisch nicht eigenständig, aber wirtschaftlich eigenverantwortlich ist.

Tochtergesellschaft

Tochtergesellschaften stellen rechtlich selbständige, wirtschaftlich unselbständige Unternehmen dar. Der Grad der Durchsetzung durch die Leitungsmacht ist formal sehr hoch, da der Anteil der Muttergesellschaft mindestens 51%, meist aber sehr viel mehr beträgt. Tochtergesellschaften werden gebildet durch Erwerb oder Gründung eines gänzlich neuen Unternehmens oder durch Verselbständigung von Unternehmensteilen. Das ausgliedernde Unternehmen ist zuständig für die vertragliche Gestaltung. Außerdem legt es die interne Leistungsverrechnung durch markt- oder unternehmensspezifische Verrechnungspreise oder durch entsprechend vereinbarte Umlagen fest.[98] Das Ziel dieser Ausgliederung ist eine effizientere und konkurrenzfähigere Leistungserbringung. Eine Flexibilisierung wird dadurch erreicht, daß Leistungen des Tochterunternehmens frei am Markt angeboten werden können.[99] Es besteht die Möglichkeit der Bildung von Gemeinschaftsunternehmen mit kompetenten Partnern. Zu den weiteren Vorteilen zählen verbesserte Kapitalbeschaffungsmöglichkeiten, die eigenständige Bilanzpolitik, der mögliche Wechsel in eine günstigere Tarifgestaltung sowie die Option das Tochterunternehmen zu veräußern.[100]

Beteiligungsgesellschaften

Bei der Beteiligung treten neben der ausgliedernden Unternehmung, auch andere Kapitalgeber in nennenswertem Umfang auf. Die Gründung ist mit der einer Tochtergesellschaft vergleichbar, jedoch dient sie häufig vorwiegend der Kapitalanlage.[101] Aus diesem Grund ist die mögliche Einflußnahme der Kapitalgeber abhängig vom Kapitaleinsatz. Es müssen somit Vereinbarungen zwischen den Anteilseignern gefunden werden, die den Leistungsaustausch genau regeln. Ein Vorteil der Ausgliederung besteht in der Möglichkeit, daß das ausgegliederte Unternehmen selbst am Markt, als Anbieter für Dritte auftritt und so zum Gesamterfolg beitragen kann. Dies setzt ein marktfähiges Produktspektrum voraus. Werden nur hochspezialisierte Teilfunktionen ausgegliedert, ist ein Interesse seitens Dritter nicht zu erwarten. Drittgeschäfte bergen auch Führungsrisiken. So besteht bei ausgegliederten Unternehmen die Gefahr der Zielabweichung und der aufgabenbezogenen Verselbständigung. Beide resultieren aus den gesetzlich eingeräumten Rechten und Pflichten und aus nicht mehrheitlichen Beteiligungsverhältnissen. Diese erschweren eine einheitliche Zielvorgabe sowie eine effektive Kontrolle der Untergesellschaft.

Darüber hinaus besteht bei der Leistungserstellung für nicht verbundene Unternehmen das Risiko des Know-how-Abflusses und damit des Verlustes von Wettbewerbsvorteilen. Dies wird besonders dann auftreten, wenn Leistungen oder Wissen nach außen gelangen, deren Wert für das Unternehmen nicht erkannt wurde.

Gerade bei Beteiligungen besteht die Gefahr, daß Informationen, Know-how und Technologie unentgeltlich weitergegeben werden. Umgekehrt ergibt sich aber gerade durch die Zusammenarbeit mehrerer Unternehmen oder auch durch die Tätigkeit für Dritte, die Chance von Know-how Transfer in die Unternehmung.

Kooperationen

Unter einer Kooperation versteht man die Zusammenarbeit zwischen meist wenigen, sowohl rechtlich als auch wirtschaftlich selbständigen Unternehmen. Diese Ausgliederungsvariante bietet sich für Unternehmen an, die nicht über ausreichendes Know-how verfügen oder zu wenige Kapazitäten besitzen, um die gewünschte Leistung selbst zu erstellen. Bei umfangreichen Kooperationen, in denen viele Eigenkapitalgeber involviert sind, kann es aufgrund unterschiedlicher Zielsetzungen schnell zu Interessengegensätzen kommen. Die Zusammensetzung, sowie die Zielsetzung der einzelnen Kooperationsmitglieder ist demnach schon im Vorfeld zu prüfen. [102]

Man unterscheidet verschiedene Aspekte der Zusammenarbeit einer Kooperation:

Ø Austausch von Informationen und Erfahrungen,

Ø Absprachen,

Ø Gemeinschaftsarbeiten ohne Ausgliederung von Unternehmensfunktionen,

Ø Gemeinschaftsarbeiten mit Ausgliederung von Unternehmensfunktionen,

Ø Gütergemeinschaft,

Ø Kooperationsmanagement,

Ø Gemeinschaftsgründung.

3.2.1

Variationen

von IT-Outsourcing

Bestehende oder neu entstehende IT-Outsourcing-Partnerschaften lassen sich auch hinsichtlich der Menge und des Typs der auszulagernden Leistungen klassifizieren. Folgende Abbildung soll die möglichen IT-Outsourcing-Variationen in einen Kontext bringen.

Abb. 12 Variationen

von IT-Outsourcing[103]

Das als „Information Technology Outsourcing“ bezeichnete Feld, bildet Outsourcing-Beziehungen ab, bei denen der Dienstleister die gesamte IT eines Unternehmens nach den vorher vereinbarten Geschäftsprinzipien transformiert und überwacht. Wird in diesem Zusammenhang die komplette DV an einen Dienstleister vergeben, so kann von „Full Range Outsourcing“ gesprochen werden.

Unter „Business Process Outsourcing“ ist die Auslagerung eines bestimmten Unternehmensprozesses, inkl. aller untergelagerter IT und Bearbeitungsleistung zu verstehen. Das Design, Management und die Integration des Prozesses in die Unternehmung, stellen dabei erfolgskritische Faktoren dar. Unter Zuhilfenahme von Kennzahlensystemen können Ziele meßbar gemacht werden und einem ständigen Benchmark unterworfen werden.

„Selektives oder partielles Outsourcing“ bezeichnet das Outsourcing einzelner spezifischer Unternehmensfunktionen. Darunter zählen heute z.B. das Call-Center, Desktop-Management oder das SAP R/3 Applications Management. Kennzeichnend für diese Geschäftsfelder ist die geringe Komplexität und der Tatsache, daß Unternehmen diese Bereiche als Nicht-Kernkompetenzfelder identifiziert haben und nun nur noch einen entsprechend gut ausgerüsteten Dienstleister dafür benötigen.

Im „Transitional

Outsourcing“ übernimmt der Partner die Verantwortung für den kompletten

Transitionsprozess. Ein solcher Transitionsprozess kann der Übergang von einer

veralteten Technologie in eine neue leistungsfähigere Technologie sein. Das

beauftragende Unternehmen kann dabei weder das notwendige Know-how, noch die

benötigten Ressourcen mitbringen. Diese Form des Outsourcing ist aufgrund des

aufwendigen Managements des Transitionsprozesses durch einen besonderen

Komplexitätsgrad gekennzeichnet.[104]

3.2.2 Application Service Providing

Application Service Providing (ASP) ist eine noch relativ neue Form der Nutzung von externen IV-Leistungen. ASP wird aus organisatorischer Sicht, als eine neue Form des IT-Outsourcing gesehen. Der wesentliche Unterschied zum herkömmlichen IT-Outsourcing besteht darin, daß möglichst standardisierte Funktionalität, einer großen Anzahl von Anwendern zur Verfügung gestellt wird. Unter ASP versteht man das Vermieten von Anwendungs- und Programmfunktionalität über Internet oder andere Netze.[105] Beim ASP befindet sich die Software nicht mehr auf einem lokalen Rechner, sondern wird über ein Netzwerk zur Verfügung gestellt. Diese Netzwerke können zum Beispiel ein firmeninternes Intra- / Extranet oder das Internet sein. Daten müssen nicht mehr lokal gespeichert werden, da sie zentral auf einem Server abgelegt werden können. Die gewünschte Funktionalität wird gemietet und wird somit für einen begrenzten Zeitraum zur Nutzung erworben.[106] Neben der Bereitstellung der Applikationen übernimmt der Application Service Provider (ASP Provider) die Pflege, die Wartung und die Bereitstellung der Soft- und der Hardware. ASP tritt seit einiger Zeit als neue EDV-Dienstleistung auf.

Die Spannweite der möglichen ASP-Angebote umfaßt:

Ø Ready-to-Run Application Services, z.B. elektronische Steuererklärungen, spezielle Berechnungsprogramme oder Personal Productivity Tools,

Ø Web-Customisable Application Services, z.B. Branchenlösungen, Groupware, Vertriebssoftware, kaufmännische Funktionen,

Ø Fully-Customized Lösungen, z.B. ERP oder E-Commerce-Lösungen.[107]

Besondere Herausforderungen ergeben sich bei ERP-Systemen. Bisher ist noch in den meisten Fällen, eine auf den Anwender und die Branche abgestimmte, individuelle Installation notwendig. Dennoch ist es in der Praxis möglich, über definierte Ausprägungsklassen und entsprechend anzupassender Software (Customizing) für bestimmte Branchen „Ready-to-Run“ Lösungen anzubieten. Dies stellt eine Möglichkeit dar, den mySAP.com zielstrebig verfolgt.[108] Die Vorteile des herkömmlichen IT-Outsourcing lassen sich in den wesentlichen Gesichtspunkten auf das ASP übertragen. Trotzdem lassen sich zusätzliche Nutzenaspekte von ASP darstellen.

Der durch ASP ermöglichte, ortsunabhängige Betrieb einer IT-Lösung führt dazu, daß bei der Planung eines Unternehmensstandortes, wichtigere Gesichtspunkte in Betracht gezogen werden können. Das Leistungspotential von ASP-Anwendungen kann auch von kleineren Unternehmen kostengünstig genutzt werden.[109] Der ASP-Anbieter profitiert dabei von sog. economies of scale, sobald eine kritische Menge an Nutzern überschritten ist. Diese Kostenvorteile werden an den Kunden weitergeben und machen die Nutzung von teurer Software auch für kleine Unternehmen erschwinglich. Es fallen somit auch keine Investitionen an. Einsparpotentiale ergeben sich auch durch die Nutzung von Thin-Clients. Thin-Clients sind Endgeräte die zum Ablauf der graphischen Benutzeroberfläche und zur Kommunikation in Netzen fähig sind, jedoch nur geringe oder gar keine Speichermöglichkeiten bieten. Im Vergleich zu den verwendeten PC-Systemen sollten Thin-Clients aufgrund des fehlenden Plattenspeichers günstiger und leichter austauschbar sein. Die Abrechnung der genutzten Leistungen kann über verschiedene Preisparameter erfolgen.

Ø Funktionsintensität (Anzahl, Art der benutzten Applikationen)

Ø

Nutzungsintensität (Anzahl der Transaktionen)

Ø

Zeitintensität (Dauer)

Ø

Serviceintensität (mit oder ohne Endgerätenutzung)

Ø

Nutzungsverteilung

Ø

Leistungsunabhängige Komponenten (z.B. Rabatt zum

Jubiläum)[110]

Einen Vergleich

zwischen ASP, IT-Outsourcing und Eigenerstellung bietet Tab. 2 (Vergleich von

IT-Eigenbetrieb, Outsourcing und ASP) im Anhang.

3.3 Kriterien zur Bewertung der Outsourcingformen

Die Anzahl der Kriterien, die zur Bewertung der bereits dargestellten Organisationsformen herangezogen werden können, ist immens. Eine umfassende oder gar vollständige Darstellung ist schwierig und zeitaufwendig. Darüber hinaus bestimmt der konkrete Anwendungsfall, welche Gesichtspunkte besonders zu berücksichtigen sind. Im folgenden werden einzelne ausgewählte Kriterien dargestellt und klassifiziert, wobei eine Einteilung in zwei Gruppen erfolgt, die wesentliche Dimensionen einer Outsourcing-Beziehung wiederspiegeln.

3.3.1 Rechtliche Aspekte

Die Regelung einer Outsourcing-Beziehung erfolgt ausschließlich durch Verträge. Auch bei der Übertragung von Funktionen an verbundene Unternehmen, bei der erweiterte Möglichkeiten der Einflußnahme gegeben sind, stellt der Vertrag die Grundlage der Geschäftsbeziehung dar. [111] Die rechtliche Dimension umfaßt alle Gesichtspunkte der Vertragsgestaltung. Im folgenden werden einige ausgewählte Kriterien vorgestellt.

Personal

Die Auslagerung von betrieblichen Funktionen hat Auswirkungen auf die Personalpolitik der Unternehmung. Dabei ist zwischen rechtlichen Aspekten und Führungsgesichtspunkten zu unterscheiden. Durch Outsourcing stellt sich im Personalbereich die Frage, ob das Personal innerhalb des Unternehmens verbleibt, zum Outsourcing-Dienstleister transferiert oder gar freigestellt wird. Diese Optionsmöglichkeiten werden stark von der Intensität des Outsourcing beeinflußt. So haben kleinere Auslagerungen (z.B. Schulungen, Weiterbildung) kaum Einfluß auf das Personalgefüge. Bei Auslagerungen größeren Umfangs, wie es bspw. komplette Rechenzentrumsleistungen darstellen, wird die Personalverantwortung dem Dienstleister zugesprochen. Besonders kritisch sind die Auswirkungen auf das Personalgefüge bei der Auslagerung, angesichts herrschender arbeitsrechtlicher Vorschriften in Deutschland. Rein juristisch gesehen ist das Ergebnis des Outsourcing-Vertrages ein Betriebsübergang, also ein Rechtsgeschäft, bei dem ein Betrieb oder Betriebsteil des Kunden auf den Dienstleister als neuen Inhaber übergeht. Die damit in der Regel verbundene Personalübernahme wird durch den § 613a BGB geregelt.[112] Demnach tritt der neue Arbeitgeber im vollen Umfang an die Stelle des bisherigen Inhabers. Dies betrifft auch Rechte und Pflichten, die vor dem Betriebsübergang entstanden sind.[113]

Kompetenzregelung

Die Kompetenzgestaltung in der Outsourcingbeziehung spiegelt sich vor allem in dem Umfang der Kapitalbeteiligung der auslagernden Unternehmung wieder. Die Skala der Einflußnahme bewegt sich, wie schon dargestellt werden konnte, von der Ausgliederung einer 100-prozentigen Tochterunternehmung bis zur Auslagerung an einen externen Dienstleister, mit dem nur eine vertragliche Bindung existiert. Es hat sich gezeigt, daß eine Organisation bei der Auslagerung verschiedener Aufgabenbereiche, den Zuschnitt der formalen Einflußrechte sehr unterschiedlich regelt und sich die Unternehmung mit zunehmender Nähe zum Kerngeschäft, tendenziell im wachsenden Maße Kompetenzen vorbehält.[114] Auch innerhalb der grundlegenden Varianten Vertrag (marktrechtliche Regelung) und Kapitalbeteiligung (hierarchische Kompetenzregelung), treten in der Praxis vielfältige Ausgestaltungs- und Handhabungsformen auf. Die Kompetenzeinschränkungen hängen maßgeblich davon ab, welcher Einfluß dem Outsourcingpartner zugesprochen wird. [115] Die formalen Kompetenzregelungen alleine können die Einflußverteilung in Outsourcingbeziehungen nicht beschreiben. Wichtig ist die reale Handhabung der Kompetenzen. Man sollte aber bedenken, daß die Basis einer jeden Outsourcing-Beziehung das Vertrauen des Outsourcers zum Dienstleister ist.

Haftung

Als wesentlicher Vorteil von Auslagerungen gilt der Aufbau von juristischen

Verantwortungsgrenzen. Diese ermöglichen es, eine umfassendere Haftung für

negative Handlungsfolgen durchzusetzen, als es innerbetrieblich machbar wäre.

Grundsätzlich wird eine Fixierung der Verantwortung durch eine vertragliche

Definition von Haftungsregelungen vorgenommen. Diese Vertragsklauseln sind

abhängig von der Bedeutung der ausgelagerten Aufgabe.[116]

Die Langfristigkeit der Outsourcingverträge erschwert zusätzlich eine genaue Definition der Verantwortungsinhalte, da sich diese im Laufe der Zeit ändern können.[117] Diese eingeschränkte Regelbarkeit von Verantwortungsinhalten führt dazu, daß vertragliche Regelungen notgedrungen nicht genauestens spezifiziert werden und von beiden Seiten akzeptiert wird, daß nicht alle Punkte genau festgelegt sind. Dies führt dazu, daß heute immer öfter versucht wird, für bestimmte Vertragsbestandteile dynamische Fixierungen vorzunehmen. Als wesentliches Motiv für solche flexiblen Vereinbarungen ist die Dynamik sowohl im IT-Bereich als auch in der Unternehmensumwelt zu nennen.

Solche Vertragsbestandteile können z.B. folgende Bereiche betreffen:

Ø flexible Preis-Leistungs-Formel,

Ø Die Verpflichtung, dauerhaft einen aktuellen Stand der Technik zu garantieren, obwohl man im Vorfeld nicht genau wissen kann, welche Anforderungen sich ändern werden und welche Anpassungen notwendig sind,

Ø Bestimmung eines Business-Case mit verrechneten Risiken,

Ø die Fixierung von Bedarfs-Szenarien,

Ø Aktualisierungsmodi.[118]

Datenschutz